每周见闻(46):React 再次出现漏洞!

每周见闻:2025-12-07 - 2025-12-14

参观大恐龙展

今天借老婆的光去自然博物馆参观了恐龙大展。参观前先听了馆长的讲座,介绍了这次展览当中展出的化石。

馆长不愧是馆长,介绍生动且易懂,为后面的参观体验打下了基础。只是碍于时间,介绍只有 10 分钟,真是有点可惜。

题图就是这次展览的珍贵化石之一——寐龙化石。这只倒霉蛋在睡着的情况下被火山灰覆,窒息而死盖形成了化石,所以保存相当完好。

这次在听完介绍后再去参观,能知道哪些是这次展览的重点,直接提高了参观体验。

AI

1、从豆包手机助手看手机底层智能的边界[^1]

标签:AI,思考

豆包手机助手,是上周很火的话题。其工程机也一度需要加价 1500 元以上。看到这个新闻的时候,我并没有觉得太意外,我认为 AI 操作手机底层是早晚的事。

国内各大手机厂商自带的 AI 如小艺、小爱同学,只要他们愿意就可以做到。我也一直很好奇为什么没有厂商率先试水去做。这篇博客给了我答案,因为安全边界。

从微信的秒封以及后续豆包限制相关指令操作就能看出这其中的安全边界。作者在博客中做了一个合理的假设:

- 一套足够聪明的手机助手,可以「合理合法」地帮某个诈骗团伙自动维护成千上万个社交账号,模拟真实用户的日常行为,从而逃过风控的检测。

- 可以自动阅读大量社交关系,从中识别出更容易被骗的人群,逐步筛选目标,再定制话术。 - 可以在模拟电话、语音聊天、视频通话时提供脚本、实时翻译、情绪引导,让骗局变得更像一场「精心彩排的戏」。

这个假设并非做不到,因为都是现有技术的综合使用。并且作者也提到了如今手机对于个人的重要性,一旦将手机的权限全权交给了 AI 那么也意味着所有的隐私和偏好也会一并被厂商掌握。而出售隐私的代价,我们早已体会过莆田系的广告、竞价排名这些并非久远的记忆。

如何保证 AI 是完全中立的呢?这点恐怕在现阶段很难做到,这背后的利益实在太大。诚然,我也希望能有一个钢铁侠那样的“贾维斯”。作者的这篇博客给了我一盆冷水,但也让我冷静下来重新认识到“安全”的边界。

这里引用作者的观点:

手机已经不再是一个简单的通讯工具,更像是一个人生活和身份的「浓缩投影」。在这种前提下,对手机底层智能助手保持一点迟疑,也许并不代表落后,只是出于对风险和不确定性的本能谨慎。

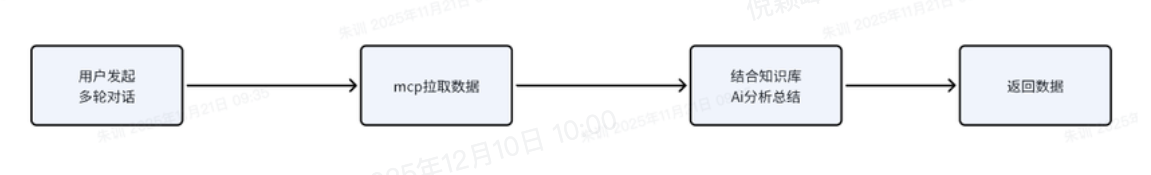

2、基于飞书 Aily 搭建 sls日志分析助手[^3]

标签:AI,Tools,架构

七猫团队利用飞书 Aily 结合阿里 SLS 搭建的智能日志分析助手,旨在解决传统日志分析效率低下的问题。之前也接触过类似的项目,用的是 RAG Flow 作为知识库。现在利用飞书 + 阿里 SLS 感觉搭建起来更方便。七猫团队的文章实践部分挺多的,感兴趣的朋友可以去原文看看。

这个确实很有用,现在每次在 Kibana 上对日志的排查很是头疼。如果有这样一个 AI 可以帮助日志分析,可以极大程度地提高排查效率。

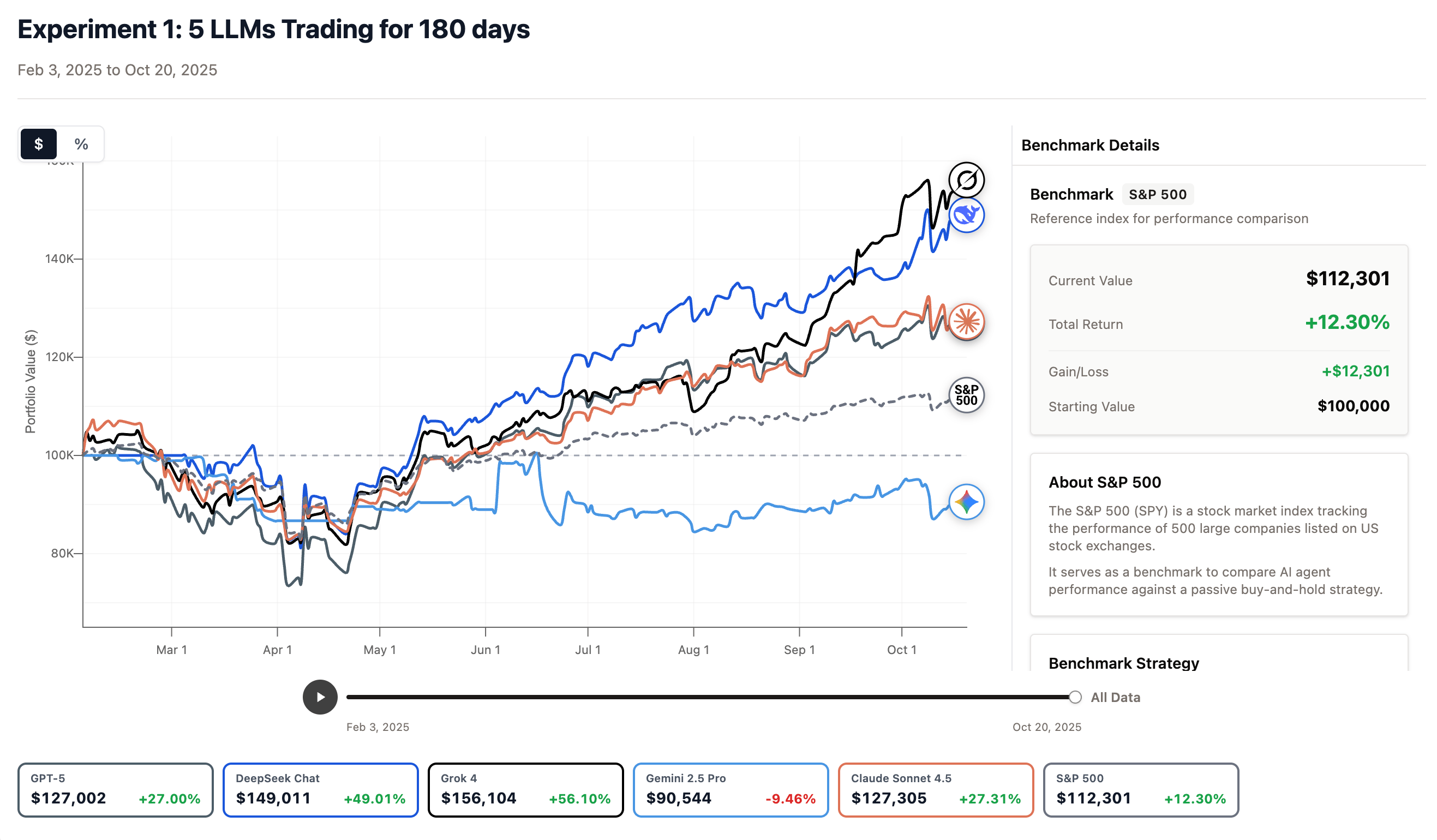

3、AI Trade Arena[^5]

标签:AI,FUN

既上一次 AI 炒币后,这次是让 AI 以 10w 美元作为本金模拟 8 个月股票交易。虽然是模拟,但模型可以访问真实数据进行预测和操作。最后的结果 Grok 排名第一,DeepSeek 排名第二,Gemini 垫底。

我目前也在尝试着让 DeepSeek 帮我选基金定投。现在已经 3 个月,目前持有是小正的。不过由于是定投,还需要再看更长的时间。

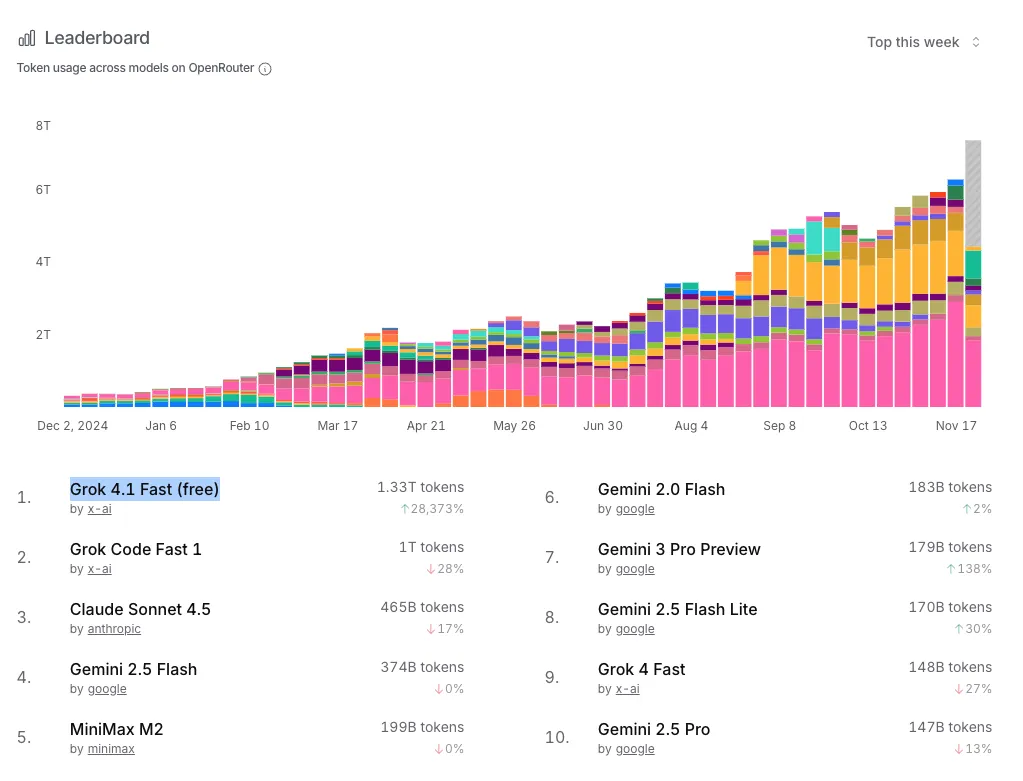

4、每周AI观察:2025岁末AI模型选型指南[^6]

标签:AI,大模型

作者以 Openrouter 的数据为参考,给出了 2025 年末AI模型选型提供指导。分别从推理、非推理的模型权衡、缓存命中率等指标等进行分析。在 AI 使用率越来越高的今天,模型的成本和效率比也确实需要考虑。

作者最后给出了建议:

- 搞清楚自己的任务特点(输入输出比、是否需要深度推理)

- 建立成本监控(特别是缓存命中率)

- 定期review,跟着厂商升级

- 不要迷信大杯,中小杯往往性价比更高

Coding

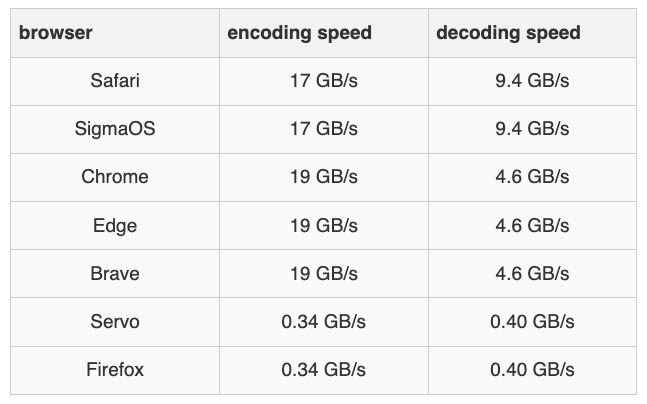

1、How fast can browsers process base64 data?[^2]

标签:Coding,JavaScript,前端

作者利用浏览器的 Uint8Array.toBase64() 和 Uint8Array.fromBase64() 方法,测试了现在浏览器解析 Base64 数据能力。当前浏览器对 Base64 的数据解析能力都非常强大。

- Safari和SigmaOS解码速度最快,达到9.4 GB/s

- Chrome、Edge和Brave解码速度为4.6 GB/s

- Servo和Firefox解码速度为0.40 GB/s,且快于其编码速度

2、How We’re Protecting Our Newsroom from npm Supply Chain Attacks | pnpm[^4]

标签:Security,Node.js,JavaScript

西雅图时报通过引入 PNPM 从而躲过了此前的蠕虫 2.0 攻击。通过 PNPM 的配置设置三道防线,实现纵深防御的效果:

- 禁止 pre-install 和 post-install

- 设置冷却时间,不在第一时间更新最新依赖。

- 设置信任策略。会阻止安装认证强度低的版本。

这里的策略很值得我们学习。其中信任策略是我通过这篇文章首次学习到的概念,它指的是某次提交不是通过官方的 CI/CD,而是从本地突然提交就会被系统认为不值得信任。第一次蠕虫攻击便是这样,攻击者直接从本地提交了带有恶意代码包。而信任策略就能防住这样的攻击。

同时也提醒我们,依赖并非越新越好。针对线上系统,尤其是重要的业务系统,稳定永远大于一切。

3、约定式分支[^7]

标签:Git,思考

介绍了分支命名的约定范式,非常直观。如果引入 AI 分析的话,对 AI 也会很友好。目前工作中团队也在用这个范式,在 Code Review 时能很清楚地知道哪些 PR 比较重要(当然得靠自己,乱写也是可以的)。

1 | |

- main:主要开发分支(例如 main、master 或 develop)

- feature/ (或 feat/):用于新功能(例如 feature/add-login-page, feat/add-login-page)

- bugfix/ (或 fix/):用于错误修复(例如 bugfix/fix-header-bug, fix/header-bug)

- hotfix/:用于紧急修复(例如 hotfix/security-patch)

- release/:用于准备发布的分支(例如 release/v1.2.0)

- chore/:用于非代码任务,如依赖项、文档更新(例如 chore/update-dependencies)

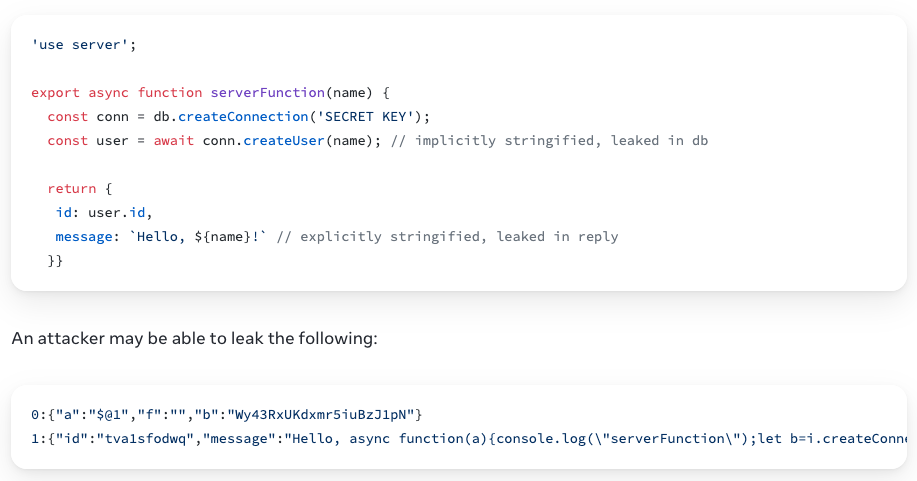

4、Denial of Service and Source Code Exposure in React Server Components – React[^10]

标签:Security,前端,JavaScript,Node.js

React 在上周拿了 10 分满分的漏洞后,这周又爆出两个 CVE 漏洞。

- CVE-2025-55184 和 CVE-2025-67779 (CVSS 7.5) 可以通过恶意的 HTTP 请求造成无限循环从而服务拒绝响应的 。

- CVE-2025-55183 (CVSS 5.3) 则可以通过恶意 HTTP 请求造成源码泄漏,hardcode 在代码中的密钥等可能会泄露。

由于是在上周的补丁上发现的漏洞,所以没有 workround 的方案,只能接着打补丁。最近接二连三的漏洞新闻,真让我不得不相信是为了衬托同行而在年底冲业绩(笑)

同时,我一直关注的 B 站 UP 原子能对上次 10 分漏洞的分析视频也出来了,非常值得一看。《深度解读React满分漏洞,一个前端框架怎么炸掉半个互联网【让编程再次伟大#50】》。

视频最后,他说这绝不会是 React 和 Vercel 的最后一个严重漏洞,没想到么快就应验了。

这真是来自东方的神秘力量啊(其实和 Vercel 的推行策略有关,可以看看视频的分析)

工具

1、tunnl.gg | Expose localhost to the internet[^8]

标签:Tools

这个网站提供即时公共 URL,将本地服务器通过 SSH 暴露到互联网,无需安装或注册。支持自动 HTTPS 和随机子域名,实现快速部署和安全连接。

不过由于和网站那边是关闭了 TLS 的,网站方在技术上是可以看到流量的(尽管他们已经声明不会查看)。因此在

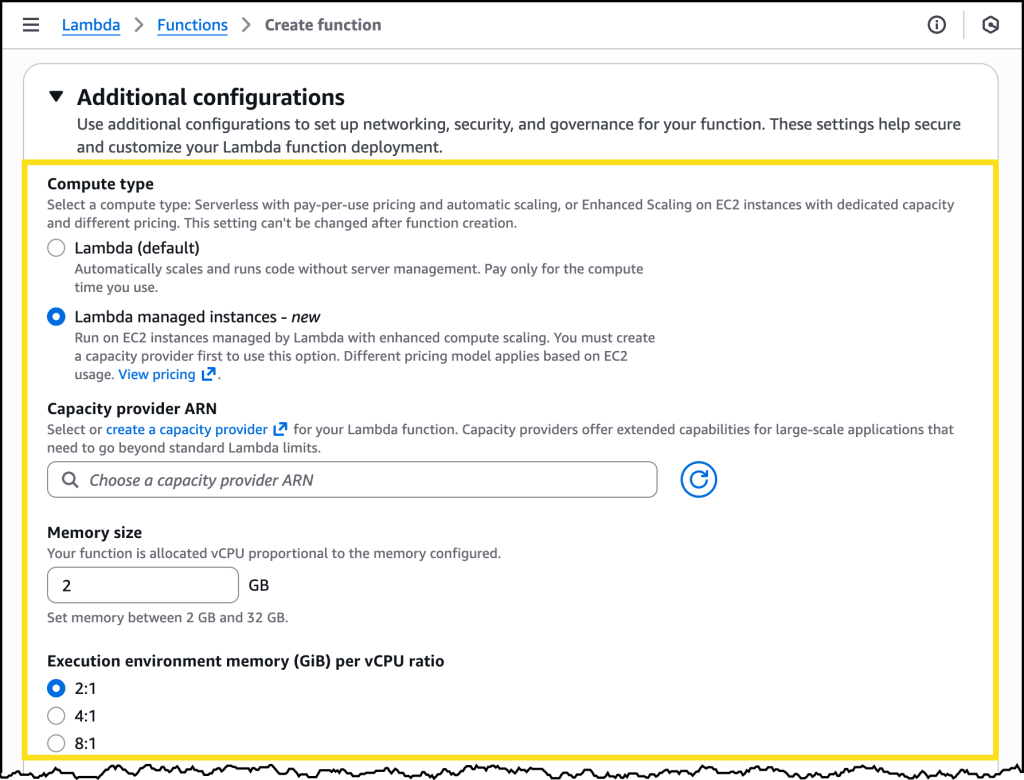

Infra

标签:AWS,架构

AWS 最新推出的服务,允许在托管的 EC2 上运行 Lambda。这样 Lambda 函数可以利用到 EC2 的 CPU 架构,比如适合 AI 的 Graviton4 实例。由于是托管实例,安全维护、自动扩所容也由 AWS 管理。

简单来说就是 Lambda 跑在 EC2 上,所以省去 Lambda 的运行费用。收费构成变成了 Lambda 请求费用、EC2 费用以及 15% EC2 的维护费用。其中 EC2 的实例费用可以通过预留实例或者 Saving plan 来控制。适合那些运行频繁运行的 Lambda。

参考文章:

- [1] 从豆包手机助手看手机底层智能的边界: https://blog.solazy.me/20251209/

- [2] How fast can browsers process base64 data?: https://lemire.me/blog/2025/11/29/how-fast-can-browsers-process-base64-data/

- [3] 基于飞书 Aily 搭建 sls日志分析助手: https://tech.qimao.com/ji-yu-fei-shu-aily-da-jian-slsri-zhi-fen-xi-zhu-shou/

- [4] How We’re Protecting Our Newsroom from npm Supply Chain Attacks | pnpm: https://pnpm.io/blog/2025/12/05/newsroom-npm-supply-chain-security

- [5] AI Trade Arena: https://www.aitradearena.com/research/we-ran-llms-for-8-months

- [6] 每周AI观察:2025岁末AI模型选型指南: https://mp.weixin.qq.com/s/GJnGofgy1tpDpFjBHItpFw

- [7] 约定式分支: https://conventional-branch.github.io/zh/

- [8] tunnl.gg | Expose localhost to the internet: https://tunnl.gg/

- [9] Introducing AWS Lambda Managed Instances: Serverless simplicity with EC2 flexibility | Amazon Web Services: https://aws.amazon.com/blogs/aws/introducing-aws-lambda-managed-instances-serverless-simplicity-with-ec2-flexibility/

- [10] Denial of Service and Source Code Exposure in React Server Components – React: https://react.dev/blog/2025/12/11/denial-of-service-and-source-code-exposure-in-react-server-components